Los «hackers» …

sindominio.net(E.S.Raymond)/XLSemanal(C.M.Sanchez)/Grupo Atico 34(F.Tablado) — Al principio fueron los Auténticos Programadores.

No era así como se llamaban a sí mismos. Tampoco «hackers» ni nada parecido; el sobrenombre «Auténtico Programador» (Real Programmer) no sería usado hasta el año 1980, en que uno de ellos lo hizo de forma retrospectiva.

Desde 1945, las tecnologías de la computación habían atraído a muchos de los cerebros más brillantes y creativos del mundo.

Desde el primer computador ENIAC de Eckert y Mauchly, existió una cultura técnica de cierta continuidad, consciente de sí misma, compuesta por programadores entusiastas; personas que creaban y manipulaban software por pura diversión.

Los Auténticos Programadores provenían habitualmente de disciplinas como la ingeniería o la física y con frecuencia se trataba de radioaficionados.

Llevaban calcetines blancos, camisas de poliéster con corbata y gafas gruesas, y programaban en código máquina, en ensamblador, en FORTRAN y en media docena más de arcaicos lenguajes ya olvidados.

Desde el fin de la Segunda Guerra Mundial hasta comienzos de los 70, en los felices días del procesamiento por lotes y las grandes supercomputadoras «de hierro», los Auténticos Programadores constituyeron la cultura técnica dominante en el ámbito de la computación.

Algunos vestigios venerados del folklore hacker datan de esta época, entre ellos varias listas de las Leyes de Murphy y el póster germano-burlesco «Blinkenlights» que aún adorna muchas salas de computadoras.

Algunas de las personas que crecieron en la cultura de los Auténticos Programadores permanecieron en activo hasta bien entrados los 90. Seymour Cray, diseñador de la gama de supercomputadoras Cray, fue uno de los mejores.

Se dice de él que, en cierta ocasión, introdujo de principio a fin un sistema operativo de su invención en una de sus computadoras, usando los conmutadores de su panel de control. En octal. Sin un solo error. Y funcionó. Un «macho supremo» entre los Auténticos Programadores.

Sin embargo, la cultura de los Auténticos Programadores estaba demasiado ligada al procesamiento por lotes, concretamente al de tipo científico y fue eclipsada por el auge de la computación interactiva, las universidades y las redes.

Estas dieron lugar a otra tradición de la ingeniería que, con el tiempo, evolucionaría en la cultura hacker del código abierto que hoy conocemos.

Los comienzos de la cultura hacker, tal como la conocemos actualmente, se pueden fechar con seguridad en 1961, año en que el MIT adquirió la primera PDP-1.

El comité de Señales y Energía del Tech Model Railroad Club adoptó la computadora como su juguete tecnológico preferido e inventó herramientas de programación, un argot y toda una cultura en torno a ella que aun hoy puede reconocerse entre nosotros.

Estos primeros años han sido examinados en la primera parte del libro de Steven Levy, Hackers. La cultura en torno a las computadoras del MIT parece haber sido la primera en adoptar el termino «hacker».

Los hackers del Tech Model Railroad Club se convirtieron en el núcleo del Laboratorio de Inteligencia Artificial del MIT, el centro más destacado de investigación sobre Inteligencia Artificial de todo el mundo a principios de los 80.

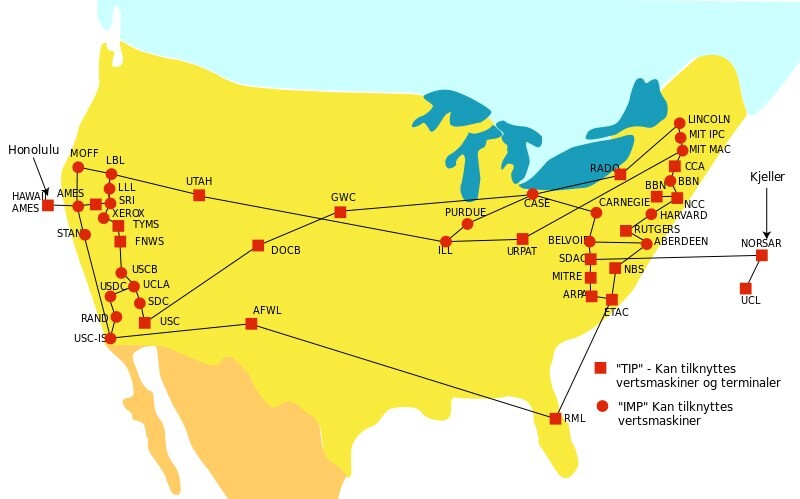

Su influencia se extendió por todas partes a partir de 1969, año de creación de ARPANET.

ARPANET fue la primera red intercontinental de alta velocidad. Fue construida por el Departamento de Defensa estadounidense como un experimento de comunicaciones digitales, pero creció hasta interconectar a cientos de universidades, contratistas de defensa y centros de investigación.

Permitió a investigadores de todas partes intercambiar información con una rapidez y flexibilidad sin precedentes, dando un gran impulso a la colaboración y aumentando enormemente el ritmo y la intensidad de los avances tecnológicos.

Pero ARPANET hizo algo más. Sus autopistas electrónicas reunieron a hackers de toda Norteamérica en una masa crítica: en lugar de permanecer en pequeños grupos aislados desarrollando efímeras culturas locales, se descubrieron (o reinventaron) a sí mismos como una tribu interconectada.

Arpanet

Las primeras creaciones deliberadas de la cultura hacker -las primeras listas de argot, las primeras sátiras, las primeras discusiones conscientes sobre la ética del hacker- se propagaron por ARPANET en sus primeros años.

Concretamente, la primera versión del Jargon File o «Archivo de la Jerga» se desarrolló mediante colaboración descentralizada entre 1973 y 1975. Este diccionario de argot se convirtió en un documento definitivo de esta cultura.

Posteriormente sería publicada como The Hacker’s Dictionary, en el año 1983; aquella primera versión está ya agotada, pero existe una edición revisada y ampliada: The New Hacker’s Dictionary.

La cultura hacker floreció en las universidades conectadas a la red, especialmente (aunque no exclusivamente) en sus departamentos de informática. El Laboratorio de IA del MIT fue, prácticamente, el primero desde finales de los años sesenta.

Pero el Laboratorio de Inteligencia Artificial de Stanford (SAIL) y la Universidad de Carnegie Mellon le seguían muy de cerca. Todos fueron prósperos centros de informática e investigación sobre IA. Todos ellos atrajeron a gente brillante que hizo numerosas aportaciones a la cultura hacker, tanto en el ámbito técnico como en el folklórico.

Para comprender lo que vendría después, necesitamos de nuevo echar un vistazo a lo que ocurría con los propios computadores, pues tanto el auge como la posterior caída del Laboratorio del MIT fueron determinados por cambios en la tecnología informática.

Desde los días del PDP-1, el destino de la cultura hacker había estado unido a las computadoras PDP de DEC, Digital Equipment Corporation. Esta compañía fue pionera en la computación interactiva para empresas y en sistemas operativos de tiempo compartido.

Debido a la flexibilidad y potencia de sus máquinas y a unos precios relativamente económicos para la época, muchas universidades las compraron.

Los asequibles sistemas de tiempo compartido fueron el medio en el cual creció la cultura hacker y, durante la mayor parte de su existencia, ARPANET fue principalmente una red de computadoras DEC.

La más importante de estas fue la PDP-10, aparecida en 1967. La 10 fue la favorita de los hackers durante casi 15 años; TOPS-10 (el sistema operativo de DEC para ella) y MACRO-10 (su lenguaje ensamblador) todavía se recuerdan con nostalgia en una gran cantidad de argot y folklore.

El MIT, aunque hizo uso de la PDP-10 como todo el mundo, tomó un camino ligeramente diferente; rechazó por completo el software de DEC para ella y construyó su propio sistema operativo, el legendario ITS, cuyo significado, Sistema de Tiempo-compartido Incompatible, da una pista bastante buena sobre la actitud de los hackers del MIT.

Querían hacerlo a su manera. Afortunadamente para todos, la gente del MIT poseía tanta inteligencia como arrogancia. El extraño ITS, con sus excentricidades y errores ocasionales, albergó toda una brillante sucesión de innovaciones técnicas y todavía conserva el record del sistema de tiempo compartido más largamente usado.

ITS fue escrito en ensamblador, pero muchos proyectos relacionados se escribieron en el lenguaje de Inteligencia Artificial LISP. Este fue mucho más potente y flexible que cualquier otro lenguaje de la época; de hecho, tiene un mejor diseño que la mayoría de lenguajes de hoy en día, veinticinco años después.

LISP dio a los hackers de ITS libertad para pensar de forma creativa y poco convencional. Fue un factor importante en sus éxitos y aún sigue siendo uno de los lenguajes preferidos por los hackers.

Muchas de las creaciones técnicas dentro de la cultura del ITS aún perduran; el programa de edición Emacs es quizá el más conocido. Y gran parte del folklore del ITS está aún vivo entre los hackers, como puede leerse en Jargon File.

Pero el SAIL y la CMU no habían estado dormidos. Muchos de los hackers más destacados que surgieron alrededor de las PDP-10 del SAIL serían más tarde figuras clave en el desarrollo de los computadores personales y las interfaces de ventanas con ratón e iconos que hoy día conocemos.

Mientras tanto, los hackers de la CMU estuvieron trabajando en lo que les llevaría a liderar las primeras aplicaciones prácticas a gran escala de los Sistemas Expertos y la Robótica Industrial.

Otro nodo importante en la cultura fue el PARC de XEROX, el célebre Centro de Investigación de Palo Alto (California). Durante más de una década, desde los primeros 70 a mitad de los 80, el PARC produjo una sorprendente cantidad de hardware revolucionario e innovaciones software.

El ratón moderno, las ventanas y la interfaz gráfica basada en iconos se inventaron allí. También la impresora láser y las redes de área local. Y la serie D de computadoras del PARC se anticipó a los potentes PC de los 80 en más de una década.

Por desgracia, aquellos profetas carecieron de reconocimiento en su propia empresa. Tanto es así que se convirtió en broma habitual el describir el PARC como el lugar donde se desarrollaban ideas brillantes para provecho de los demás. Su influencia en la cultura hacker fue profunda.

Las culturas alrededor de ARPANET y las PDP-10 crecieron en fuerza y variedad durante los años 70. Las herramientas de listas de correo electrónicas, que se habían usado para fomentar la cooperación intercontinental entre grupos de intereses comunes, fueron utilizándose cada vez más con propósitos sociales y recreativos.

DARPA hizo la vista gorda de forma consciente a toda esta actividad «no autorizada»: comprendía que este coste operativo extra era un precio asequible a cambio de atraer a toda una generación de jóvenes de talento al área de la informática.

Quizá la más conocida entre las listas electrónicas «sociales» de ARPANET fue la lista SF-LOVERS, para fans de la ciencia ficción; aún hoy tiene bastante movimiento en su versión de Internet, de la que ARPANET fue embrión.

Pero hubo otras muchas, que crearon un estilo de comunicación que más tarde ofrecerían servicios comerciales de tiempo compartido como Compuserve, GEnie y Prodigy (y que finalmente lideraría AOL).

Vuestro narrador tomó contacto por primera vez con la cultura hacker allá por 1977, a través de la primera ARPANET y el mundillo de la ciencia ficción. Desde entonces, pude ser testigo e incluso participar en muchos de los cambios que a continuación se relatan.

Lejos de la atractiva vida de ARPANET, en la jungla de New Jersey, algo venía ocurriendo desde 1969 que llegaría a eclipsar la tradición de la PDP-10. El año que vio nacer a ARPANET también fue el año en que un hacker de Laboratorios Bell llamado Ken Thompson inventó Unix.

Thompson había estado involucrado en el desarrollo de un sistema operativo de tiempo compartido llamado «Multics», que compartía ascendencia con ITS.

Multics fue un buen campo de pruebas para algunas ideas importantes sobre cómo ocultar al usuario o incluso a los programadores las complejidades de un sistema operativo. La idea era hacer a Multics más fácil de usar (y de programar) para poder así centrarse en el verdadero trabajo a realizar.

Laboratorios Bell se salió del proyecto cuando Multics mostró síntomas de haber ido inflándose hasta convertirse en un mastodonte inútil (el sistema sería posteriormente comercializado sin apenas éxito por Honeywell).

Ken Thompson echó de menos el entorno Multics y comenzó a realizar pruebas, implementando una mezcla de sus características y algunas ideas propias en una vieja DEC PDP-7 rescatada de la basura.

Otro hacker llamado Dennis Ritchie inventó un nuevo lenguaje llamado C para usarlo en el embrionario Unix de Thompson. Al igual que Unix, C fue diseñado para ser ameno, flexible y no imponer límites.

Pronto, el interés por estas herramientas se fue extendiendo por Laboratorios Bell y se les dio un buen impulso en 1971, cuando Thompson y Ritchie recibieron una oferta para crear lo que ahora llamaríamos un sistema de automatización de oficinas, para uso interno de los laboratorios.

Pero Thompson y Ritchie tenían la mirada puesta en un trofeo más importante. Tradicionalmente, los sistemas operativos se escribían por completo en ensamblador para obtener la máxima eficiencia de las computadoras donde se instalaban.

Thompson y Ritchie fueron de los primeros en darse cuenta de que las tecnologías del hardware y de los compiladores habían mejorado lo suficiente como para que un sistema operativo pudiera escribirse usando únicamente C, y llegado 1978 el sistema completo había sido portado con éxito a varios tipos de computadoras.

Esto nunca antes se había hecho, y las implicaciones fueron enormes. Si Unix podía tener la misma apariencia, el mismo potencial, en computadoras de distinto tipo, podría servir de entorno software común para todas ellas.

Los usuarios no tendrían que pagar por un nuevo diseño de software cada vez que una máquina se quedara obsoleta. Los hackers podrían trasladar sus herramientas entre distintas computadoras, en vez de tener que reinventar los equivalentes del fuego y la rueda cada vez.

Además de la portabilidad, Unix y C tenían otras importantes cualidades. Ambos se crearon con una filosofía de tipo «hazlo sencillo, idiota»: un programador podía retener en la cabeza la estructura lógica de C (al contrario que con la mayoría de lenguajes) en lugar de recurrir continuamente a los manuales.

Unix se estructuró como un conjunto de herramientas flexible, compuesto por diversos programas sencillos, diseñados para poderse combinar entre ellos de distintas y provechosas maneras.

La combinación demostró poder adaptarse a un amplio rango de tareas de computación, incluyendo muchas del todo imprevistas por sus diseñadores. Se extendió rápidamente por AT&T, a pesar de la falta de un programa oficial de soporte.

Hacia 1980, se había extendido por un gran numero de centros de computación de laboratorios y universidades, y miles de hackers lo consideraban su hogar.

Las máquinas habituales en los primeros tiempos de la cultura Unix eran las PDP-11 y su descendiente, la VAX. Pero debido a la portabilidad de Unix, se ejecutó, prácticamente sin sufrir cambios, en máquinas tan diversas como las que podían encontrarse en toda ARPANET.

Y nadie usaba ensamblador: los programas en C eran fácilmente portables entre todas estas máquinas.

Unix tenía incluso su propio sistema de redes, de tipo UUCP: con velocidades bajas y poca fiabilidad en la transmisión, pero barato.

Cualquier par de máquinas Unix podía intercambiar correo electrónico «punto a punto» usando líneas telefónicas convencionales; esta funcionalidad estaba integrada en el propio sistema, no era ningún extra opcional.

En 1980 los primeros servidores de USENET comenzaron a intercambiar noticias, formando un gigantesco tablón de anuncios que pronto crecería hasta superar en tamaño a ARPANET. Los servidores Unix pasaron a constituir su propia «nación de redes» en torno a USENET.

ARPANET también contaba con algunos servidores Unix. Pronto las culturas de las PDP-10 y de Unix/USENET entraron en contacto y sus límites se empezaron a desdibujar, aunque en un principio no fue fácil.

Los hackers de las PDP-10 miraban a la gente de Unix como un hatajo de advenedizos, que usaban herramientas ridículamente primitivas en comparación con la complejidad de ITS y LISP, adorablemente barroca. «Cuchillos de piedra y pieles de oso», era lo que solían murmurar.

Y aún existía una tercera corriente. El primer computador personal había salido al mercado en 1975; Apple se fundó en 1977 y los avances se sucedieron con increíble rapidez durante los años que siguieron.

El potencial de los microordenadores estaba claro y atrajo a otra nueva generación de jóvenes hackers. Su lenguaje era el BASIC, tan primitivo que los adeptos a las PDP-10 y los entusiastas del Unix lo consideraban absolutamente despreciable.

El fin de los viejos tiempos

Así estaban las cosas en 1980: tres culturas cuyos bordes se solapaban pero estaban agrupadas en torno a tecnologías muy distintas.

La cultura de las PDP-10 y ARPANET, ligada a LISP, a MACRO, a TOPS-10, a ITS y al SAIL; la gente de Unix y C con sus PDP-11, sus VAXen y sus conexiones telefónicas rudimentarias, y una anárquica horda de entusiastas de los primeros microordenadores, decididos a acercar el potencial de las computadoras al pueblo.

De entre todos ellos, la cultura del ITS aún podía reclamar un puesto de honor, pero sobre el Laboratorio se cernían nubarrones de tormenta. La tecnología de las PDP-10 sobre la que se asentaba ITS estaba quedándose obsoleta, y el propio Laboratorio se dividió en facciones tras los primeros intentos de comercializar la Inteligencia Artificial.

Algunos de los mejores del Laboratorio (y del SAIL y la CMU) fueron seducidos por empleos muy bien pagados en empresas de nueva creación. El golpe de gracia vino en 1983, cuando DEC canceló Jupiter, su continuación para la PDP-10, pasando a concentrarse en las líneas de las PDP-11 y las VAX. ITS ya no tenía futuro.

Como no era portable, trasladar ITS a un nuevo hardware suponía un esfuerzo mayor del que cualquiera podía permitirse. La variante de Berkeley del Unix ejecutándose en máquinas VAX, se convirtió en el sistema «para hackers» por excelencia, y todo aquel con visión de futuro pudo ver que el potencial de los microordenadores estaba creciendo tan rápidamente que probablemente estos llegarían a barrer con todo a su paso.

Fue más o menos en aquel momento cuando Levy escribió Hackers. Uno de sus principales informadores fue Richard M. Stallman (inventor de Emacs), una figura clave en el Laboratorio y su más firme resistencia frente a la comercialización de la tecnología de este.

Stallman (a quien se le conoce habitualmente por sus iniciales y nombre de «login», RMS) siguió adelante, formando la Free Software Foundation («Fundación del Software Libre») y se dedicó a la producción de software libre de calidad. Levy lo elogió llamándole «el último hacker auténtico», una denominación que felizmente resultó ser incorrecta.

El grandioso plan de Stallman resumió nítidamente la transición que iba a experimentar la cultura hacker a principios de los 80: en 1982 comenzó la construcción de un clon completo de Unix, escrito en C y disponible gratuitamente.

Su proyecto se conoció como sistema operativo GNU («GNU No es Unix») en una especie de acrónimo recursivo. GNU pronto se convirtió en un foco importante de la actividad de los hackers. Así, el espíritu y la tradición de ITS fueron preservados como parte importante de la nueva cultura hacker, centrada en VAX y Unix.

De hecho, desde su fundación y durante más de una década, la Free Software Foundation de RMS definiría en gran parte la ideología común de la cultura hacker, y el propio Stallman sería el único candidato creíble al liderazgo de la tribu.

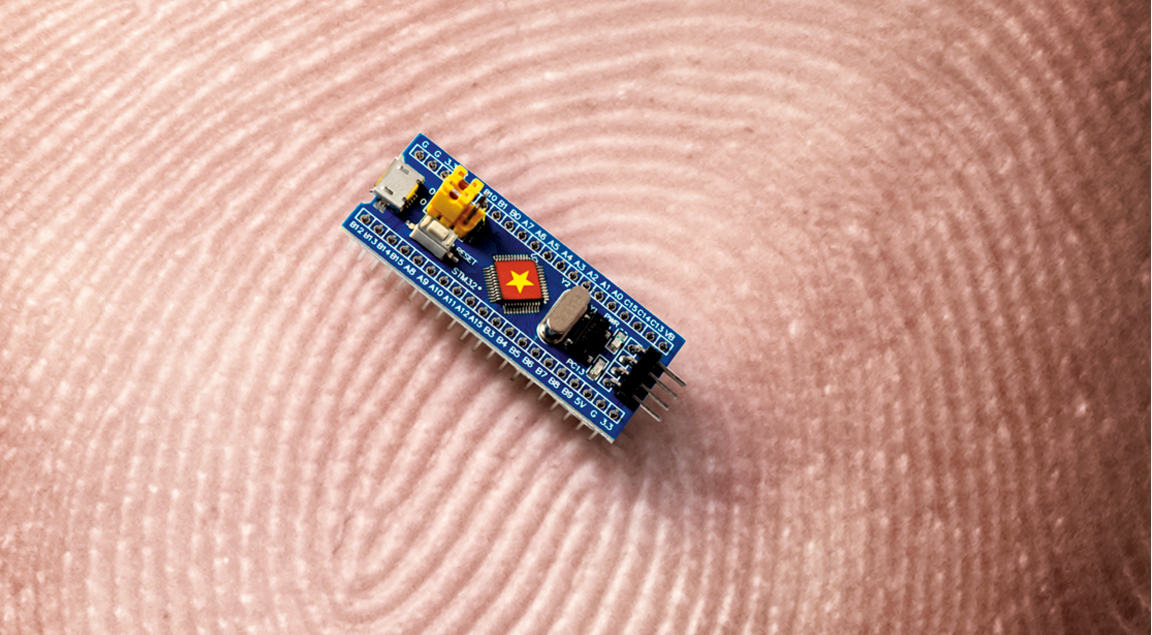

Sucedió también entre 1982 y 1983 que las tecnologías del microchip y la red de área local comenzaron a causar un impacto importante en la cultura hacker. Ethernet y el microchip 68000 de Motorola constituían una combinación de gran potencial, y aparecieron nuevas empresas que acabarían por desarrollar la primera generación de lo que hoy llamamos estaciones de trabajo.

En 1982, un grupo de hackers del Unix provenientes de Standford y Berkeley fundaron Sun Microsystems, en la creencia de que Unix, corriendo en el hardware relativamente económico basado en el 68000, resultaría una combinación ganadora en una amplia variedad de aplicaciones.

Estaban en lo cierto, y su visión fijó las normas para toda una nueva industria. Aunque sus precios quedaban fuera del alcance de muchos particulares, las estaciones de trabajo resultaban baratas para las empresas y universidades; las redes de estas (una para cada usuario) reemplazaron rápidamente las viejas VAX y otros sistemas de tiempo compartido.

Los años noventa también contemplaron el nacimiento de una floreciente industria de proveedores de Internet que vendían conectividad por unos cuantos dólares al mes. Tras la invención de la World Wide Web, el ya de por sí rápido crecimiento de Internet aceleró hasta alcanzar un ritmo frenético.

En 1994, año en que el grupo de desarrollo del Unix de Berkeley suspendió formalmente sus actividades, eran varias las versiones libres de Unix (Linux y los descendientes del 386BSD) que actuaban como centros importantes de la actividad de los hackers.

Linux se estaba distribuyendo comercialmente en CD-ROM y se vendía como rosquillas. A finales de 1995, las principales empresas de informática hacían anuncios publicitarios elegantes en los que presumían de la integración de sus productos, tanto software como hardware, con Internet.

A finales de los 90, las principales actividades dentro de la cultura hacker eran el desarrollo de Linux y la universalización de Internet. La World Wide Web había convertido a Internet en un medio de comunicación de masas y muchos de los hackers de los ochenta y principios de los 90 montaron Proveedores de Servicios Internet con la intención de proporcionar acceso al gran público.

Esta popularización de Internet confirió a la comunidad hacker cierta respetabilidad y autoridad política. En 1994 y 1995, el activismo hacker acabó con la propuesta Clipper, que pretendía poner bajo control del gobierno métodos criptográficos robustos. En 1996 los hackers movilizaron una amplia coalición contra la mal llamada «Acción por la Decencia en las Comunicaciones» (CDA), impidiendo la llegada de la censura a Internet.

El papel del hacker ético en la actualidad

Esta concepción ha cambiado a día de hoy, aunque el término hacker sigue provocando suspicacias. Los hackers éticos han acabado formando parte del staff de las grandes compañías, combatiendo los ataques de ciberdelincuentes.

Su modus operandi es curioso: simulan ataques para poner de relieve los puntos débiles de las empresas para las que trabajan. A partir de aquí, ellos mismos crean la solución, adelantándose a cualquier peligro que pudiera correr la compañía.

Hackers éticos: nombres que dan lustre a la comunidad

- Tim Berners-Lee: creador de la World Wide Web, es decir, convertir en ‘navegable’ toda la información contenida en la red ARPANET a través de vínculos relacionados entre sí. Las computadoras que integraban ARPANET (laboratorios, Universidades, etc) ya compartían información. Lo que consiguió Berners-Lee, gracias a un sistema de hipertexto global, fue conectar los datos.

- Steve Wozniak: inventor del ordenador personal, tal y como lo entendemos en la actualidad. Junto a Steve Jobs fundó Apple. Siempre ha mantenido una postura favorable hacia el activismo hacker y ha proporcionado diversos fondos monetarios para programas tecnológicos.

- Dan Kaminsky: consiguió erradicar una de las mayores vulnerabilidades que se han conocido hasta el momento: un agujero de seguridad en el protocolo del Sistema de nombres de dominio (DNS) que propiciaba la suplantación de páginas, interceptación de correos electrónicos y la ausencia de autenticación en sitios webs muy populares.

- Tsutomu Shimomura: un ejemplo de hacker al servicio del FBI para interceptar la actividad delictiva de otros. En concreto, ayudó a desenmascarar a uno de los crackers (así es como se conoce a los hackers que usan su sabiduría con malas artes) más peligrosos de todos los Estados Unidos a mediados de los 90.

Los ‘hackers’ declaran la tercera guerra mundial

El paraíso del ‘hacker’ Rusia, Estados Unidos, China y Corea del Norte encabezan el ranking mundial de ataques informáticos, pero una ciudad rumana, Ramnicu Valcea, es la capital del cibercrimen y ha inspirado la serie ‘Hackerville’, de HBO. Allí muchos jóvenes presumen de ‘hackear’ incluso a la NSA y viven a todo tren.

Pánico y desabastecimiento. Imágenes que parecían sacadas de una secuela de Mad Max: colas en las gasolineras, conductores que llenaban bolsas de plástico…

No se veía nada igual desde la crisis del petróleo de 1973.

El ciberataque del 6 de mayo que obligó a cerrar durante una semana el mayor oleoducto de la Costa Este de Estados Unidos pasará a la historia de la guerra electrónica.

Una guerra mundial entre hackers y gobiernos, pero que a otro nivel también enfrenta a regímenes autoritarios contra países democráticos. Una guerra en la que nadie es inocente; y que las potencias occidentales, por primera vez, están perdiendo.

La empresa Colonial Pipeline vio como los piratas informáticos inutilizaban casi 9000 kilómetros de sus tuberías, desde Texas a Nueva York, cerrando el grifo de un tercio del crudo que consumen los norteamericanos.

El enemigo: «hackers» metidos a tiburones del «business»

El de Colonial es el mayor ciberataque contra una infraestructura crítica. El FBI lo atribuyó a un grupo de hackers que opera desde Rusia llamado DarkSide, aunque descartó una vinculación directa con el Kremlin, que se limitaría a hacer la vista gorda. DarkSide explota un negocio floreciente, el del ransomware, esto es, el cibersecuestro de la información sensible de una empresa o institución.

Los piratas se apoderan del sistema de la compañía, encriptan sus datos y le venden una herramienta para desencriptarlos. DarkSide lo hace, además, con una mentalidad empresarial. «Nuestro objetivo es hacer dinero, no crear problemas para la sociedad», aseguraban en una nota de prensa. Hacen un estudio de mercado previo y solo atacan, dicen, a quien puede asumir el rescate.

Ofrecen un canal de atención al cliente (la víctima), servicio posventa y descuentos por pagar con rapidez. Prometen no atacar hospitales y colegios; y donan una parte (ínfima) del botín a organizaciones benéficas. ¿Robin Hood? Más bien una estrategia cínica de marketing.

El cibersecuestro de información sensible está a la orden del día, aunque pocas empresas revelan que están siendo extorsionadas por motivos de reputación. Y la mayoría pasa por el aro. Colonial pagó 75 bitcoins (cinco millones de dólares).

Acto seguido, DarkSide pidió disculpas por las molestias y desapareció, cerrando su propia página en la web profunda…

El negocio: El cibercrimen ya es más grande que el narcotráfico

«El secuestro de datos alcanza proporciones pandémicas», advierte un analista. Los ‘hackers’ encriptan los archivos de una compañía y luego le venden las instrucciones para recuperarlos. La víctima paga en irrastreables ‘bitcoins’. Dark Side ha ganado 74 millones de euros en 47 ciberataques.

El cibersecuestro de datos movió el año pasado unos 18.000 millones de dólares en rescates, según la firma de seguridad Emsisoft, un incremento del 80 por ciento respecto a 2019, impulsado por la digitalización de la economía a causa de la pandemia.

Pero solo es la punta del iceberg del cibercrimen, que ya causa más daños que los desastres naturales y cuyo volumen de negocio supera al del narcotráfico, según Cybersecurity Ventures. Rondará los 6 billones de dólares este año y 10 billones en 2025.

Los costes incluyen la destrucción de datos, el dinero robado, la pérdida de productividad, el robo de propiedad intelectual, malversación, fraude… Si se miden los destrozos en términos de PIB, ‘Hackerlandia’ sería la tercera economía mundial.

Gobiernos, empresas y particulares están más expuestos que nunca. Y los expertos creen que lo peor está por llegar. Nadie está a salvo. Ni los militares. «Nunca ha sido tan rentable comprometer los sistemas», advierte el analista Imran Ghory.

Y explica que los hackers se cuelan en los ordenadores de los bufetes que redactan los contratos de la industria de defensa; que tienen una seguridad a menudo trivial en comparación con la del Pentágono. «Se busca el eslabón más débil».

Otro de esos puntos débiles son las universidades; sus sistemas son menos robustos que los de las farmacéuticas, y los hackers buscan datos de las vacunas de ARN mensajero, que Rusia y China no dominan, y que es el futuro de la lucha contra los virus y el cáncer.

Rusia: La hidra de las mil cabezas

Los hackers rusos forman un entramado misterioso, una hidra cuyas cabezas brotan, se desvanecen y vuelven a regenerarse con otro nombre: Cozy Bear, Wizard Spiders (que tumbó los ordenadores del SEPE, la agencia de empleo española) o REvil, que intentó extorsionar a Lady Gaga y Madonna, y cuyos métodos ha copiado DarkSide, por ejemplo, el de alquilar sus servicios a otras organizaciones criminales a cambio de un porcentaje.

Algunos analistas creen que el vivero de todas esas organizaciones podría ser una unidad de élite de la inteligencia rusa, la 26165, que en ocasiones se nutre de ‘ilegales’, como se conoce en el argot a los hackers que trabajan sin cobertura diplomática en suelo extranjero, o que son contratados como freelancers para misiones delicadas.

Chicos malos que espían al Comité Olímpico o al Partido Demócrata cumpliendo órdenes. Y que, en sus ratos libres, harían lucrativos trabajillos por cuenta propia. «Muchos ‘sombreros negros’ (piratas informáticos, en la jerga) son exoficiales de seguridad que se aburren en algún momento de sus carreras.

Esta es la razón por la que es tan difícil identificarlos, porque tienen los mismos conocimientos y experiencia que los profesionales legítimos de la ciberseguridad», señala Kasper Brandt, de Nordic Cyber Security Lead.

Corea del Norte y sus «sombreros negros»

Vinculado a Corea del Norte surgió Lazarus Group, que ha ido perfeccionando sus herramientas desde el ataque a Sony en 2014. El Gobierno norcoreano no solo utiliza a sus hackers para espiar, por ejemplo, la vacuna de Pfizer, o con fines propagandísticos, sino también para llenar las maltrechas arcas del Estado.

De hecho, su principal fuente de divisas es el robo, de tal modo que la diferencia entre espía y delincuente es más borrosa que nunca.

Lazarus no hace ascos a ningún saqueo: cuentas bancarias, cajeros, criptomonedas… Fue el grupo más activo de 2020. Según el Departamento de Justicia estadounidense, los hackers norcoreanos han robado 1300 millones de dólares.

«Se han convertido en los principales ladrones de bancos del mundo», afirma el fiscal general John Demers. Hay una orden de busca y captura contra tres agentes norcoreanos, pertenecientes a la inteligencia militar; entre ellos, un viejo conocido, Park Jin Hyok, cerebro del ataque a Sony y padre del virus WannaCry, que en 2017 infectó 250.000 ordenadores de todo el mundo.

China y sus 130.000 ciberguerrilleros

En cuanto a China, cuenta con más de 130.000 ciberguerreros. La famosa Unidad 61398 dirige sus ataques a Estados Unidos, mientras que otras unidades se dedican a Europa y Rusia. La filosofía de este ciberejército obedece al principio de la guerra sin restricciones.

Todas las infraestructuras que permiten que una sociedad funcione -redes eléctricas, energéticas, de transportes…- se consideran objetivos. Pero, de momento, se ha dedicado sobre todo al espionaje industrial.

La guerra electrónica forma parte del asalto chino a la hegemonía mundial, junto con la trampa de la deuda y la diplomacia de las vacunas, con las que atrae a su órbita a países en desarrollo.

Estados Unidos pierde el control

Y Estados Unidos no puede alardear de inocencia, sobre todo desde que Edward Snowden desveló el espionaje masivo de la Agencia Nacional de Seguridad (NSA) en 2013. Después de aquello hubo una desbandada.

Y decenas de empleados fueron fichados por potencias extranjeras, sobre todo monarquías del Golfo, que les pagaban el doble. «Estados Unidos está perdiendo el control de la guerra de la información y de sus propios ciberguerreros», advierte la analista de The New York Times Nicole Perlroth, autora de This is how they tell me the world ends (‘Así es como me dicen que termina el mundo’).

En 2007, Estados Unidos destruyó las centrifugadoras de uranio de una central nuclear iraní aprovechando los agujeros en el software de Microsoft y Siemens. El ataque se conoce como Stuxnet. A corto plazo fue un éxito.

A largo plazo mostró a aliados y enemigos lo que se estaban perdiendo… «En la NSA, por cada cien ciberguerreros que trabajan en la ofensiva, buscando agujeros en la tecnología para explotarlos como espionaje o en la batalla, a menudo solo había un analista de defensa para cerrarlos», explica Perlroth.

:quality(85)/cloudfront-us-east-1.images.arcpublishing.com/infobae/OESPOZ5NWVEWLMHJPRIXMW2S7U.webp)

Si la agencia encontraba una vulnerabilidad que creía que solo ella podía explotar, la atesoraba. Ante un agujero, no advertía al fabricante para que lo parchease. Mantenía la vulnerabilidad por si algún día el FBI necesitaba acceder al iPhone de un terrorista. «Pensábamos que podríamos ser más astutos que nuestros enemigos.

Más piratería y más ofensiva, no mejor defensa, fue nuestra respuesta a un orden mundial cada vez más virtual, incluso cuando nos hicimos más vulnerables, conectando a la web instalaciones de tratamiento de agua, ferrocarriles, termostatos y bombas de insulina».

«Todo lo que vale la pena tomar ya ha sido interceptado: nuestros datos personales, propiedad intelectual, listas de votantes, registros médicos, incluso nuestras propias armas cibernéticas… Estamos siendo pirateados desde tantos lados que se ha vuelto imposible hacer un seguimiento», alerta la analista.

Solo en Estados Unidos fueron atacados más de 100 agencias federales y municipales, 500 hospitales, 1680 centros educativos, comisarías y miles de negocios el año pasado, según la firma de seguridad Emsisoft.

España también está en Jaque

España no se libra. El malware (programa malicioso) utilizado para atacar al SEPE o al Ayuntamiento de Jerez, cuyos funcionarios se vieron de nuevo utilizando lápiz y papel, se llama Ryuk, apareció en 2018, apenas un año después del hackeo de la NSA.

Y es tan sofisticado que resulta dificilísimo deshacer el entuerto. La Universidad de Vermont se negó a pagar y sufrió unas pérdidas de 1,5 millones de dólares diarios durante los dos meses que necesitó para reiniciar sus equipos.

«Los que se dedican al ransomware se han vuelto más atrevidos y despiadados», afirma Allan Kiska, de la firma Recorded Future. Muchas infraestructuras críticas están obsoletas y provocar apagones en grandes ciudades es factible.

Ucrania y la India ya los han sufrido. ¿La guerra electrónica se generalizará? Los expertos recuerdan el sombrío vaticinio que hiciera el antiguo secretario de Defensa Leon Panetta: «Estados Unidos está muy cerca de sufrir un Pearl Harbour cibernético».

Los hackers más famosos

Aunque en muchas ocasiones se mueven entre las sombras y el anonimato para no ser detectados, a lo largo de las últimas décadas han existido numerosos hackers famosos por poner en jaque los sistemas de seguridad de gobiernos y grandes corporaciones.

Repasamos brevemente la biografía de algunos de los hackers más famosos de la historia y sus “logros” más destacados.

La lista con los hackers más famosos de la historia

A lo largo de la historia han existido hackers famosos por diferentes motivos. Algunos, por su capacidad para burlar los sistemas de seguridad de gobiernos y ministerios de defensa; otros, por actividades delictivas que causaron millones en pérdidas a grandes corporaciones; y también están los que han dirigido sus actividades hacia el hacking ético, esto es, a ayudar a empresas, gobiernos y ciudadanos a mejorar la ciberseguridad.

En esta lista veremos cuáles han sido algunos de los hackers más famosos de todos los tiempos, y cómo llegaron a alcanzar fama mundial.

Kevin Mitnick

:quality(85)/cloudfront-us-east-1.images.arcpublishing.com/infobae/7GGARLCCPNFNJCUKHDOT4FY7CA)

Kevin Mitnick fue uno de los hackers más buscados por el FBI. Hoy se dedica a la seguridad informática

“El hacker más famoso del mundo está de tu lado”. El mensaje está resaltado y en letras enorme. Es lo primero que se ve al ingresar al sitio Mitnick Security, la página de Kevin Mitnick, un ex hacker de sombrero negro que hace unos cuantos años se calzó el sombrero blanco y desde entonces se dedica a brindar charlas y asesoría sobre seguridad informática.

Entre los ’80 y ’90 se hizo conocido por ser uno de los cibercriminales más buscados por el FBI, que finalmente logró atraparlo en 1995. Llegó a vulnerar la seguridad de 40 corporaciones, solo para demostrar que “podía hacerlo”. En la actualidad es un reconocido especialista en ciberseguridad.

En 1981 fue acusado de robar manuales de Pacific Bell. Se dijo que ingresó, junto a dos amigos, a las oficinas donde obtuvieron las claves de seguridad y manuales de Cosmos, que era una base de datos utilizada por muchas de las compañías telefónicas de EEUU para para controlar el registro de llamadas.

Al año siguiente ingresó, vía módem, a la computadora del North American Air Defense Command, en Colorado y un año más tarde, entró al sistema ARPAnet con el objetivo de acceder a la computadora del Pentágono.

En 1987 fue acusado de vulnerar el sistema de Microcorp Systems y dos años más tarde, de hackear al fabricante de computadoras Digital Equipment Corporation (DEC). Logró entrometerse en The Ark, un sistema que le empresa utilizaba para desarrollar su sistema operativo multiusuario RSTS/E.

Como no tenía el usuario y contraseña recurrió a la ingeniería social: se hizo pasar por uno de los desarrolladores del sistema, dijo que no se acordaba el password y le pidió a uno de los administradores que se la reconfigurara para poder autenticarse.

Funcionó. Con esa técnica logró, en diferentes oportunidades, instalar malware y dejar puertas traseras en los sistemas sin ser identificado.

Después de varios años de esquivar a la justicia, en 1995 el FBI logró arrestarlo y pasó cinco años en prisión por diferentes delitos. Tras salir de la cárcel se dedicó a la consultoría informática donde alerta, entre otras cuestiones, sobre los engaños por medio de ingeniería social que han dado origen al phishing, uno de los delitos que más afectan a los usuarios en la actualidad.

Escribió cuatro libros, uno de ellos es Un fantasma en el sistema donde cuenta su historia y comparte algunas reflexiones que aprendió en el camino como, por ejemplo, que la gente suele ser el eslabón más débil de la cadena de seguridad o que jamás fue capaz de robar dinero. Según él, hackear era una forma de enfrentarse a un desafío difícil de resolver y eso es lo que le daba placer.

Kevin Poulsen

Si hablamos de hackers famosos tampoco nos podemos olvidar de Kevin Poulsen. Fue otro ejemplo de precocidad en el campo del hacking, ya que con tan solo 17 años logró piratear, ni más ni menos, que ARPANET, la red informática del Pentágono.

A pesar de que el gobierno estadounidense le perdonó y no fue condenado por ser menor de edad, esto no le sirvió para escarmentar. Poulsen siguió con sus actividades delictivas y, de nuevo, logró piratear una red federal para obtener información sobre Ferdinand Marcos, antiguo presidente de Filipinas.

A raíz de ello, tuvo que ocultarse durante algún tiempo, en el que, por supuesto, no dejó de actuar como ciberdelincuente. Llegó a piratear un programa de radio para que su llamada resultada ganadora de un premio millonario.

Terminó siendo arrestado y se le condenó a no poder usar un ordenador durante tres años. Después de eso, parece que Poulsen se reformó y ahora ejerce como periodista en el conocido medio online Wired.

Elliott Gunton

Algunos de los hackers más famosos comenzaron su carrera criminal a edades muy tempranas. Es el caso de Elliott Gunton, un ciberdelincuente que pirateó la empresa de telecomunicaciones Talk Talk cuando apenas tenía 16 años.

La mayor parte de sus fechorías las ha cometido en el Reino Unido, donde se le acusa de robo de información, falsificación, lavado de dinero, pirateo de cuentas de famosos, e incluso de posesión de fotos pornográficas con menores.

Sin embargo, sus actividades han trascendido las fronteras de su país natal, y en Estados Unidos también se le acusa de delitos como el secuestro de EtherDelta, un sitio web de intercambio de divisas, con el que logrí estafar millones de dólares a los usuarios en apenas dos semanas.

Albert González

:quality(85)/cloudfront-us-east-1.images.arcpublishing.com/infobae/OUQG4ZFJRREKDM2QS6H77AFTNE.jpg)

González sigue cumpliendo su pena de prisión

Albert González, apodado “Soupnazi”, y otros cómplices robaron datos de unas 180 millones de cuentas de tarjetas de crédito entre 2005 y 2007. En 2003 había sido acusado de ser parte de un grupo de hackers conocido como ShadowCrew, que traficó con 1,5 millones de números de tarjetas.

Pero evitó la cárcel a cambio de proporcionar pruebas e información al Servicio Secreto de EEUU. Gracias a su colaboración se logró procesar a varios integrantes de ShadowCrew.

Pero pronto quiso volver a las andanzas y fue el cerebro de varios hackeos millonarios. González fue arrestado el 7 de mayo de 2008 por haber vulnerado, un año antes, la red de Dave & Buster desde un restaurante en Nueva York.

En aquel episodio robó cerca de 5.000 números de tarjetas de crédito y se registraron transacciones por un total de 600.000 dólares.

En marzo de 2010, fue sentenciado a 20 años de prisión por hackear y robar información de Dave & Buster, TJX, Barnes & Noble, Office Max, Heartland y otras empresas.

Al sentenciarlo el juez dijo: “Lo que me pareció terrible fue que usted engañó a la agencia del Gobierno con la que al mismo tiempo estaba colaborando, por lo que usted era un agente doble”, según publicó en aquel entonces el diario El País. En la actualidad sigue cumpliendo su pena de prisión.

Evgeniy Mikhailovich Bogachev

Se trata de uno de los hackers rusos más famosos, principalmente por ser el creador de la botnet GameOver ZeuS, uno de los malware más destructivos de los últimos años.

Gracias a esta malware no solo se hizo multimillonario, sino que ocasionó pérdidas por valor de más de 100 millones de euros. Se dice que cuenta con el beneplácito del gobierno ruso, y se rumorea que el servicio de inteligencia del Kremlin se aprovechó de su información para espionaje internacional.

El FBI tardó dos años en saber solo su nombre, y actualmente el gobierno estadounidense ofrece una recompensa de tres millones de dólares a quien pueda llevarle ante la justicia.

Matthew Bevan y Richard Pryce

Esto dúo británico de hackers se especializó en los ataques a los sistemas de defensa y redes militares. Entre otras, lograron penetrar en la Base de la Fuerza Aérea Griffiss o la de la Agencia de Sistemas de Información de Defensa.

Sin embargo, su mayor actuación fue la de piratear la red del Instituto Coreano de Investigación Atómica (KARI), con la que volcaron información norcoreana en los sistemas militares de Estados Unidos, y fueron acusados de estar a punto de provocar la 3ª Guerra Mundial (con los norcoreanos no se juega).

Michael Calce

:quality(85)/cloudfront-us-east-1.images.arcpublishing.com/infobae/STBDXTOSXRB53NVNAA2EZFCIJ4.jpg)

Michael Calce dijo en varios reportajes que su intención no era ganar dinero sino simplemente demostrar a otros hackers su capacidad

Michael Calce es hoy en día un experto en seguridad informática pero en su “otra vida” se hizo conocido con el apodo Mafia Boy. Se lo ganó por haber realizado, hace poco más de 20 años, uno de los primeros ataques de Denegación de Servicio (DoS, por sus siglas en inglés) registrados en la historia.

El 7 de febrero de 2000 el canadiense de apenas 15 años logró realizar una serie de ataques de DoS dirigidos a sitios como Amazon, eBay, Fifa, CNN y Yahoo. Ese tipo de ataques consisten en el envío de una serie de solicitudes que superan la capacidad disponible, con lo cual se logra que el servidor se interrumpa y se caiga el servicio.

Según dijo en varios reportajes, su intención no era ganar dinero sino simplemente demostrar a otros hackers su capacidad. Su amor por las computadoras comenzó a los 6 años cuando obtuvo su primer PC.

Unos años más tarde, Calce obtuvo una prueba gratuita de AOL para navegar por internet. Cuando expiró el tiempo de ese beneficio, él se ocupó de resolver el problema fácilmente: con tan solo 9 años hackeó el sistema para permanecer conectado más allá del período de prueba de 30 días.

Así fue ganando interés en ese mundo y en el año 2000 lanzó el ataque que lo hizo famoso. En pocas horas había derribado algunos de los sitios web más importantes. Fue juzgado por más de 50 delitos y finalmente sentenciado a ocho meses en un centro de detención juvenil.

En la actualidad Calce trabaja como especialista en ciberseguridad y asesora a diferentes compañías respecto de cómo cuidar sus sistemas. Un desafío mucho mayor que hace más de 20 años. El mundo digital, según dijo en una entrevista con NPR en 2015, es mucho más aterrador hoy que en 2000.

Jeanson James Ancheta

Jeanson James Ancheta ha sido un hacker cuyas principales actuaciones se basaron en la creación de redes de ordenadores zombie o botnets.

En 2004 llegó a controlar una red de más de 400.000 ordenadores, que alquiló a empresas de publicidad a cambio de dinero. A causa de esto, fue condenado a pasar 57 meses en prisión, siendo el primer hacker condenado a la cárcel por el uso de botnets.

Alexsey Belan

Alexsey Belan es un hacker originario de Letonia que está en la actualidad en busca y captura. Es uno de los hackers más conocidos de los últimos años, ya que tenía un blog bastante famoso en la red sobre hacking.

Logró hackear servidores de videojuegos, servicios en línea y sitios web dedicados a las telecomunicaciones. También asesoraba a otros hackers a cambio de dinero, y vendía al mejor postor los datos de usuarios que robaba.

Se calcula que entre 2013 y 2016 pudo robar más de 600 millones de cuentas.

Adrian Lamo

:quality(85)/cloudfront-us-east-1.images.arcpublishing.com/infobae/RPQH275J55CD7LI3GXLQQRQUCA.jpg)

El estadounidense Adrian Lamo se hizo conocido por haber delatado a la soldado Manning

Adrian Lamo, que se hizo conocido por haber delatado al entonces soldado Bradley Manning, hoy llamada Chelsea. Lamo fue quien contó que Manning había filtrado información confidencial sobre el ejército y los servicios secretos de Estados Unidos a WikiLeaks. Se enteró de la filtración por una confesión que hizo Manning en un chat.

Manning divulgó al portal fundado por Julian Assange miles de documentos clasificados sobre la guerra en Afganistán e Irak, donde se incluían cables diplomáticos y el video del ejército conocido como “Asesinato colateral”, donde se ve cómo un helicóptero estadounidense mataba a un grupo de civiles en Irak, dentro de los cuales había dos periodistas de la agencia de noticias Reuters.

Antes de aquel episodio ya era conocido en el mundo cibernético. En febrero de 2002, hackeó la red interna del New York Times. Ingresó al sistema del periódico, accedió a información personal de los colaboradores y modificó las bases de datos para incluir su nombre en la lista de columnistas.

También utilizó el sistema LexisNexis para realizar investigaciones y búsquedas sobre diferentes temas. Lamo recibió el apodo de “hacker vagabundo” porque solía hacer sus filtraciones desde bares, cafés o puntos de acceso público a wifi. Viajaba con frecuencia y, durante un tiempo, no se le conoció un domicilio fijo. Lamo se movía de un sitio a otro dentro del país porque se sentía perseguido e inseguro en un sitio fijo.

El periódico New York Times lo demandó y unos meses después se declaró culpable de los delitos que se le imputaban por haber accedido ilegalmente a los sistemas del periódico, Microsoft y LexisNexis. Al año siguiente fue sentenciado a seis meses de prisión domiciliaria, dos años de libertad condicional y un pago de USD 65 mil por daños. También fue encontrado culpable de haber vulnerado la seguridad informática de Microsoft, WorldCom y Yahoo.

Lamo falleció el 14 de marzo de 2018, a los 37 años. Fue encontrado muerto en su departamento, en Wichita, Kansas. “Una mente brillante y un alma compasiva se ha ido; él era mi hijo amado”, escribió su padre, Mario Lamo, en Facebook.

Nicolae Popescu

En la actualidad, Nicolae Popescu es uno de los más hackers más buscados del mundo. El FBI ofrece una recompensa de un millón de dólares por él. Popescu era el principal líder de una banda de ciberdelincuentes que se dedicaban a estafar a usuarios en una web de subastas.

La banda fue desarticulada en 2012, pero no se logró detener a Popescu y ahora mismo se encuentra en paradero desconocido.

ASTRA

ASTRA es uno de esos hackers famosos de los que no se conoce su identidad verdadera. Se dice que detrás de él se esconde un matemático griego de 61 años, pero no se sabe seguro. ASTRA pirateó durante cinco años al Grupo Dassault.

Durante ese período de tiempo robó software tecnológico y datos sobre armamento avanzado que vendió al mejor postor. Sus actividades le ocasionaron a la compañía casi 400 millones de dólares en pérdidas.

Jonathan James

:quality(85)/cloudfront-us-east-1.images.arcpublishing.com/infobae/QKAP7TORE5GYTIZU4Y4ODMU5MY.jpg)

Entre junio y octubre de 1999, James, cuyo apodo era C0mrade, logró vulnerar la seguridad de la NASA

Jonathan James se hizo conocido por ser el primer adolescente en ser sentenciado por delitos cibernéticos. Tenía 16 años cuando fue condenado a seis meses de arresto domiciliario, la prohibición de utilizar computadoras y libertad condicional hasta que cumpliera la mayoría de edad.

¿Pero cómo llegó a eso? Entre junio y octubre de 1999, James, cuyo apodo era C0mrade, logró vulnerar la seguridad de la NASA y acceder a computadoras donde robó información que valía casi dos millones de dólares.

Era el código fuente que controlaba varias aspectos vinculados a la supervivencia dentro de la Estación Espacial Internacional. Por tratarse de datos tan críticos, la agencia decidió apagar todo y reescribir la información para evitar daños posteriores.

Apenas unos meses después ya había logrado ingresar al sistema escolar del condado de Miami-Dade, el de la compañía BellSouth y del Centro de Vuelo Espacial Marshall en Alabama. Pero el gran golpe sería su intromisión al Departamento de Defensa de los Estados Unidos en el Pentágono.

Jonathan entró por una puerta trasera en uno de los servidores y allí instaló un sistema que le permitió espiar la comunicación entre los empleados de la agencia. Así obtuvo los usuarios y contraseñas para ingresar a diez computadoras del sistema de la Agencia de Reducción de Amenazas a la Defensa (DTRA).

Tiempo después fue condenado y sentenciado. Pero antes de cumplir los 18 años violó las condiciones de su libertad condicional, por lo cual fue sentenciado a otros seis meses pero esta vez en un centro correccional juvenil de Alabama.

En enero de 2007 se empezó a investigar un mega delito informático que había afectado a grandes compañías como TJX Companies, Barnes & Noble y Dave & Buster’s, entre otras. Las miradas apuntaron a Jonathan, que siempre se declaró inocente.

Luego se descubriría que el principal responsable de esos ataques había sido Albert González, y de hecho fue condenado por eso.

En el trascurso de las investigaciones el Servicio Secreto allanó la casa de Jonathan y otros allegados y no se encontraron pistas de que hubiese participado de ningún modo en aquellos delitos.

Las acusaciones pesaron sobre Jonathan, que sufría un cuadro de depresión, y el 18 de mayo el joven de 25 años fue encontrado muerto en la ducha de su casa. Tenía una herida de bala en la cabeza y había dejado una nota donde afirmaba, una vez más, que no había tenido nada que ver con los delitos que se investigaban.

“Recuerden, no se trata de lo que ustedes ganen o pierdan, se trata de lo que yo gano o pierdo al estar sentado en una prisión por 20, 10 o incluso 5 años por un crimen que no cometí, esta no es mi forma de ‘ganar’, por ello prefiero morir libre”, decía en el mensaje.

“No creo en el sistema judicial. Tal vez mi acto de hoy y esta carta envíen un mensaje más enérgico al público. De cualquier forma, perdí el control de esta situación y esta es la única manera de recuperarlo“.

Anonymous

De entre todos los grupos de hackers famosos, probablemente Anonymous sea el más conocido. Fue creado en el año 2003 en el conocido foro de internet 4chan. Anonymous no es un grupo con una estructura definida, ni se sabe a ciencia cierta quién forma parte de él.

La ausencia de una organización o jerarquía hace más difícil contener sus actividades.

Anonymous suele centrar sus actuaciones en la defensa de la libertad de expresión, el acceso a la información y la independencia de internet. Ha atacado a diversas organizaciones, como la Iglesia de la Cienciología, el Daesh, y a numerosos sistemas de censura de gobiernos alrededor del mundo.

Bureau 121

Generalmente cuanto se habla de hackers famosos se hace referencia a ciberdelincuentes de Estados Unidos, Reino Unido, Rusia o Israel, entre otros países. Sin embargo, hay otros países como Corea del Norte de los que apenas se sabe nada, pero es seguro que cuentan con ejércitos de hackers bien entrenados.

En los últimos tiempos ha trascendido la existencia de un grupo gubernamental de hackers en Corea del Norte llamado Bureau 121. De hecho, se sospecha que fueron los creadores del ransomware WannaCry, uno de los más destructores de los últimos años y que provocó 4.000 millones de dólares en daños. También fueron responsables del pirateo de Sony Pictures. No está mal para un país donde a los ciudadanos no se les permite el acceso a internet.

Los hackers más famosos de España

El término hacker se suele asociar al de ciberdelincuente, otorgándole casi siempre una connotación negativa. Sin embargo, el hacker no tiene por qué utilizar sus conocimientos informáticos para delinquir, sino que también los puede emplear para hacer el bien.

La mayoría de hackers famosos en España se alejan de la típica figura del ciberdelincuente que todos conocemos. La mayoría se han destacado por sus labores de hacking ético y por ofrecer servicios de ciberseguridad a empresas.

Chema Alonso

Seguramente, es el hacker más famoso de España o, al menos, el más mediático, sobre todo por su aparición en programas de televisión como ‘El Hormiguero’. Sus actuaciones hicieron que la compañía Telefónica se fijase en él para su departamento de ciberseguridad, hasta el punto de que hace un tiempo sustituyó a Ian Small como jefe de datos de la compañía.

Jesús Antón

Jesús Antón es uno de los mejores hackers de España. Se convirtió en uno de los más cotizados por su habilidad para colarse en los sistemas de seguridad de grandes empresas. Antón, cuyo alias como cracker era PatatasFritas, siempre se movió entre las sombras y apenas dejaba rastro en internet. Ahora, se ha reformado para pasar a formar parte del equipo de hacking ético de la Big Four KPMG.

Sergi Álvarez

Sergi Álvarez, alias Pancake, es conocido por haber desarrollado Radare, una plataforma de herramientas de código abierto para realizar procesos de ingeniería inversa. Álvarez estuvo picando código sin descanso durante siete años hasta que le llegó el éxito. Hoy en día es conocido por haber sido el creador del mayor proyecto libre de ciberseguridad de España, y es ampliamente reconocido entre la comunidad internacional de hacking ético.

Rubén Santamaría

:format(JPG)/f.elconfidencial.com/original/f20/d20/1e7/f20d201e79b923b9780c67c5d4087f40.jpg)

Rubén Santamaría es otro hacker español que ha dedicado la mayor parte de sus actividades a detectar fallos en sistemas de seguridad. Por ejemplo, detectó una vulnerabilidad en los sistemas de entretenimiento de los aviones que le permitían tomar control de la iluminación de la cabina, o de los aparatos de reproducción de películas y música.

Yendo todavía un poco más allá, Santamaría descubrió una vulnerabilidad en los sistemas de monitorización de radiación nuclear en diversas centrales nucleares del mundo.

Desde entonces, ha trabajado junto con el Centro Nacional para la Protección de Infraestructuras Críticas y el Instituto Nacional de Ciberseguridad (INCIBE), para notificar y solucionar estas brechas de seguridad en las centrales nucleares de España afectadas por este problema.

Rafael Ahucha y Sergio Lara

Rafael Ahucha y Sergio Lara crearon entre los años 2001 y 2003 un programa para Windows llamado Themida.

Se trata de un protector de ficheros ejecutables con el que, según sus propias palabras, buscaban “cubrir todas las flaquezas que habíamos visto en nuestros años de romper otros protectores (…) todas las protecciones fueron pensadas para que a nosotros mismos, que sabíamos cómo estaba hecho, nos fuera casi imposible desprotegerlo“.

Casi 20 años después, Themida sigue siendo una herramienta segura y casi imposible de vulnerar.

Estos son algunos de los hackers famosos que han pasado a la historia, algunos por motivos más éticos que otros, no cabe duda. Lo cierto es que en la actualidad muchas grandes empresas se pegan por poder contar con los servicios de estos expertos en informática. En este caso, al enemigo vale más tenerlo en casa.

Deja un comentario